En la tiempos tecnológicos actuales, la cuidado sobre las datos personales se ha vuelto cada vez más vital de nunca. Considerando la cantidad de información información almacenamos almacenamos en nuestros dispositivos, que van desde fotos o comunicaciones hasta contraseñas y información financieros, es fundamental asegurarse que nuestros celulares, PCs o tablets sean bien protegidos es fundamental. Hay diferentes formas que podemos usar con garantizar nuestra seguridad de su información, iniciando con el la apertura de dispositivos de manera segura.

El proceso de desbloqueo de un celular no solo ser ser fácil, sino que también ser efectivo en la protección contra accesos no autorizados. Técnicas como el patrón de, números de seguridad o reconocimiento biométrico resultan cruciales a proteger los celulares seguros. Adicionalmente, las herramientas de desenlace remotas como Buscar mi dispositivo y Buscar mi iPhone nos hacen posible volver a obtener el la utilización a nuestro dispositivo sin poner en riesgo la seguridad de nuestra información personal. En el documento, veremos diversas estrategias y configuraciones de salvaguarda que pueden asistir a mantener sus información segura mientras gozas de de la tecnología de manera manera protegida.

Formas de Desbloqueo

El desbloqueo de aparatos es crucial para poder acceder a la información y software de manera segura. Existen diversos métodos de desbloqueo que garantizan la protección de los datos personales. Dentro de los más frecuentes se encuentran el patrón de acceso, el código PIN y la contraseña de acceso. Dichos métodos permiten establecer un nivel básico de seguridad que puede ajustado según las exigencias del usuario.

Por otro lado, la biometría ha revolucionado la forma en que desbloqueamos nuestros dispositivos. Desbloqueo de celular impresiones digitales y el reconocimiento de rostro son tecnologías que proporcionan un acceso veloz y safeguardado. Dichos métodos no solo son prácticos, sino que incrementan la seguridad, ya que piden características físicas únicas del usuario. La combinación de estos tipos de métodos biométricos con métodos típicos puede aumentar aún más la protección de la data.

Además, hay herramientas de desbloqueo remoto que facilitan el procedimiento en situación de olvido de las credenciales. Programas como Buscar Mi Dispositivo y Find My iPhone dejan a los consumidores restaurar el ingreso a sus dispositivos sin tener que restablecer su configuración de fábrica, evitando así la desaparición de información importantes. Dichos métodos representan una forma eficaz de gestionar el ingreso a los dispositivos mientras se protege la privacidad del usuario.

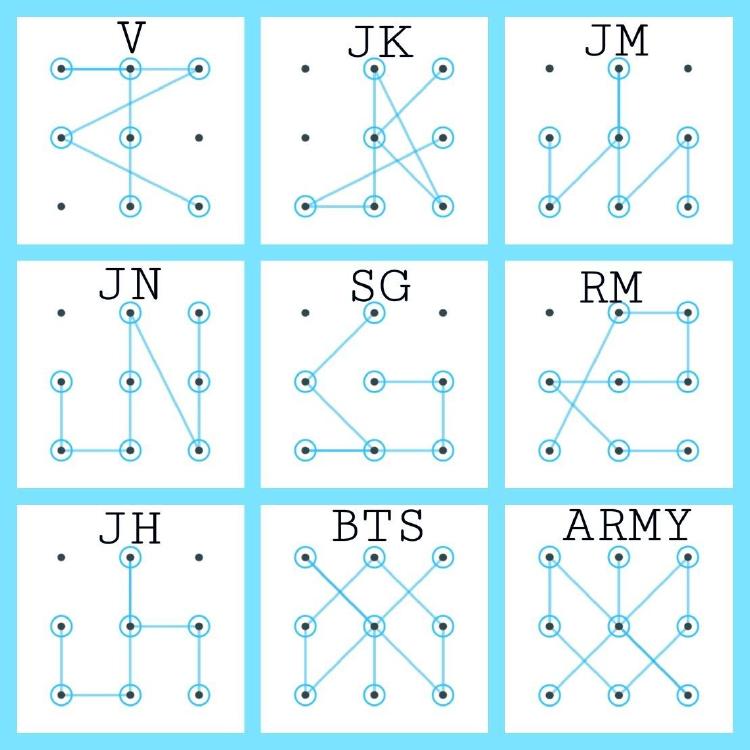

Patrones y Códigos PIN de Seguridad

Los modelos y PINs de seguridad son modos fundamentales para proteger el ingreso a nuestro dispositivos portátiles y computadoras. Un modelo de desbloqueo consiste en una secuencia de marcadores que el empleador une en la pantalla. Este sistema es visto y puede ser más intuitivo para algunos, pero también debe ser escogido con precaución; modelos simples son sencillamente de adivinar. Se recomienda crear un modelo único y complejo, evitando combinaciones evidentes.

Por el costado, los PINs de protección son códigos numéricos que ofrecen una capa de seguridad extra. Generalmente, se utilizan combinaciones de cuatro o seis números. Un excelente consejo es escoger un código PIN que no esté asociado con días importantes o series evidentes, como “cero dos tres cuatro” o “cero cero cero cero”. Al de igual manera que con los patrones, un PIN fuerte contribuirá a prevenir accesos no autorizados a la información sensible en nuestros aparatos.

Ambos sistemas de desbloqueo pueden ser complementados con características biométricas, como la huella dactilar o el identificación facial, lo que incrementa la protección. Emplear modelos y códigos PIN de forma intencionada y combinarlos con diferentes configuraciones de protección, como el cerradura de visualización, garantiza que nuestro información privados estén mejor salvaguardados y minimiza el riesgo de ingreso no deseado.

Sistemas de Biometría

Las herramientas de biometría están cambiando la defensa de los dispositivos móviles y computadoras. Estos métodos de autenticación, como la huella dactilar y el reconocimiento facial, ofrecen una capa de seguridad extra que es difícil de eludir. Mediante estas tecnologías, los usuarios pueden acceder a los dispositivos de manera agil y confiable, eliminando la necesidad de memorizir claves difíciles o patrones de desbloqueo.

La huella dactilar es uno de los métodos más comunes, ya que cada persona tiene un patrón único que se puede almacenar en el aparato. Muchos teléfonos inteligentes y dispositivos móviles incluyen sensores que permiten desbloquear el aparato simplemente tocando el tecla de inicio rápido o la parte trasera del mismo. Por otro lado, el reconocimiento facial utiliza cámaras frontales avanzadas que llevan a cabo un análisis en 3D para identificar al propietario, ofreciendo conveniencia y velocidad en el ingreso.

Estas tecnologías no solo optimizan la interacción del consumidor, sino que también son clave para la defensa de información personales. Al ser procesos biométricos, son más difíciles de imitar en comparación con métodos convencionales como códigos o claves. Por lo mientras tanto, implementar estas tecnologías en la configuración de protección es una táctica esencial para proteger seguros nuestros aparatos y la data que guardamos en los mismos.

Herramientas de Restauración

El ingreso a instrumentos de recuperación es esencial para la protección y salvaguarda de nuestros dispositivos. Existen variadas opciones disponibles que pueden ayudar a liberar tu celular, computadora o tableta de forma eficiente. Una de las más conocidas es "Encuentra Mi Dispositivo" para Android y "Encuentra Mi iPhone" para aparatos Apple. Estas herramientas no solo facilitan ubicar el aparato, sino que también ofrecen la opción de restablecer la clave o eliminar los información de manera protegida, asegurando que tu información personal se conserve a salvo de riesgos.

Otra opción útil incluye el empleo de aplicaciones como Mi Unlock para dispositivos Xiaomi y Oppo ID para móviles Oppo. Estas herramientas están diseñadas particularmente para la restauración de acceso cuando se ha perdido el sistema de desbloqueo, número de identificación de protección o clave de acceso. Empleando estas opciones, los propietarios pueden restaurar su ingreso a los aparatos sin requerimiento de realizar un restablecimiento de sistema, lo que conduce a la preservación de los información privada y configuraciones que ya se localizan en el aparato.

Es crucial acostumbrarse con las ajustes de protección de cada dispositivo y tener habilitadas las opciones de recuperación. Esto no solo facilita el acceso sino que también activa medidas de protección extra. La correcta administración de la seguridad de dispositivos móviles se reflejan en una mayor calma, al garantizar que, en caso de pérdida o inmovilización, puedas restaurar tus datos sin complicaciones.

Configuraciones de Seguridad

La seguridad de tus dispositivos comienza con una adecuada configuración de seguridad. Es importante elegir un sistema de acceso que se ajuste a tus necesidades, ya sea un dibujo de acceso, un PIN de seguridad o una contraseña de acceso. Cada uno de estos métodos tiene sus ventajas y desafíos, por lo que es importante evaluar cuál es el más idóneo para ti. Además, habilitar las funciones de identificación de rostro y biométrica puede brindar un equilibrio entre protección y conveniencia.

Otra configuración importante es la activación de herramientas como Localizar mi dispositivo para dispositivos de Google o Find My iPhone para dispositivos Apple. Estas funciones no solo asisten a encontrar dispositivos perdidos, sino que también proporcionan opciones para asegurar los información en caso de sustracción. Asimismo, utilizar plataformas en la nube como iCloud y mantener la sincronización apropiada con iTunes permitirá una restauración eficiente de datos, aumentando la protección de tus datos personales.

Finalmente, es conveniente chequear y modificar de manera frecuente la configuración de seguridad de tus aparatos. Esto incluye la verificación de actualizaciones de software, la desactivación de funciones innecesarias y el restablecimiento de fábrica cuando sea requerido. También es fundamental conocer las herramientas de acceso remoto como Mi desbloquear y ID de Oppo, que pueden agilizar el acceso a tu dispositivo sin perder información importantes, garantizando así una superior salvaguarda de tu información personal.